今晚更新了HomeServer,刚好准备上传到服务器上,把旧的HomeServer删掉。意外发现了一些莫名其妙的进程。

登录用户为hehe,是我很久之前创建的一个账户,密码估计也是hehe或者hehewater。

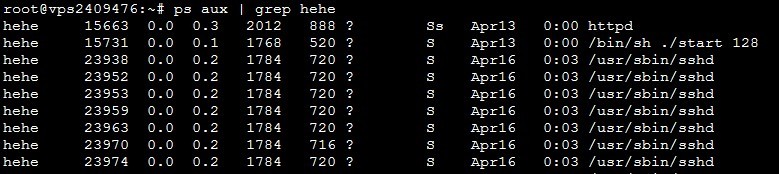

我很久没有使用过这个账户了,然后断定服务器被入侵了。hehe用户的密码也被修改了。使用下面的命令把hehe的进程结束掉:

ps aux | grep hehe | awk "{print $2}" | xargs kill -9

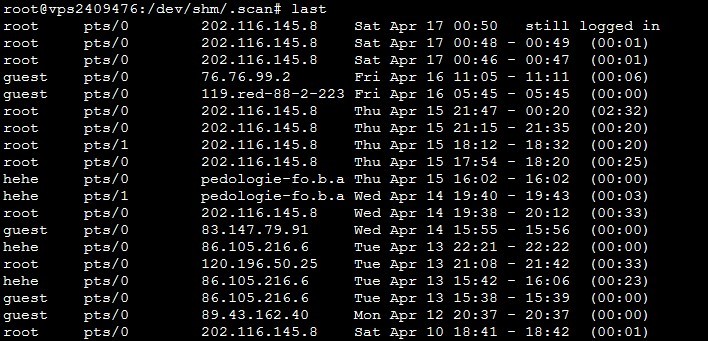

我查了一下登录痕迹,正好有记载,看来入侵的人只有普通用户权限。

似乎入侵者使用了代理,几次登录的IP都不一样。guest也是非法登录的,因为guest的密码很简单,就是guest。但是登录进去没有啥权限,只能ls,或者玩完代理,哈哈!不过我现在已经改了密码,ls命令也禁用了。

接着追踪一下入侵者的程序,其中有个程序名为a,则搜索一下目录。

find / -name "a"

然后找到了位置在 /dev/shm/.scan/a

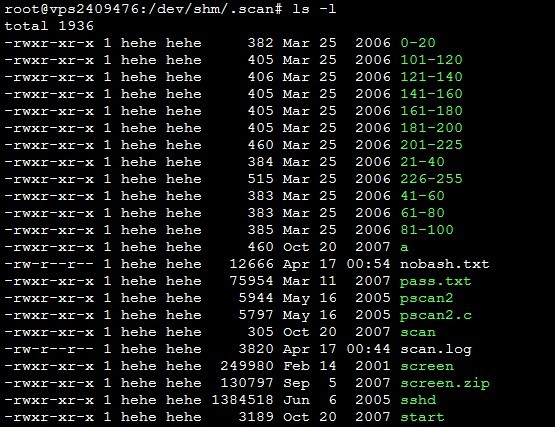

我进入 /dev/shm/.scan 一看,豁然开朗,哇,好多东东,都是我看不懂的东西。从文件内容来看,估计不是中国人用的东西。有些奇妙的字符~~

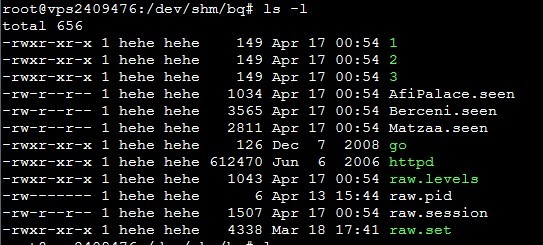

另外还有一个目录 /dev/shm/bp 也是 入侵者创建的。我现在把这些目录都给删除了!截图留念:

不过,这些文件我作了备份,大家可以下载研究一下:

http://home.xxsyzx.com/upfiles/scantools.tar

总结了一下,入侵者利用guest和hehe的弱口令登录了进去,运行了自己的命令。而且vsftpd给本地用户也启用了,入侵者能够利用它来上传文件,或者更简单点时用wget来下载的。

哈哈,又让我想起之前某网站的后台管理和ewebeditor的登录账号都是admin,密码admin。

我的沙发… 抢上瘾了汗 – -!

Linux新手路过 黑客什么的 最讨厌了…

SF!我的SF!虾米时候轮到我也被入侵一下呢……

佩服1楼,速度真快!!

本来是我的,XD!

那个挂QQ的外挂是你开发的吗?

现在不能用了

我电脑一直都没被入侵过

除了中了几次鸽子

服务器是放在国外的,国外的网络速度快,也容易被人攻击。密码改长点还是有好处的。

\ewebeditor.mdb,揉脸

ewebeditor有个上传功能,方便上传webshell。

经验啊

得学学,Linux高手真多啊

我也想成为Linux高手~~~

干啥不先留着跟这个“外国人”联系一下呢?hia~hia~

他改了账号密码,我改回来之后,他就进不了了。。。

命令行应该是这样:

ps aux | grep hehe | awk ‘{print $2}’ | xargs kill -9

谢谢

哇!谢谢lianjiefly大牛帮忙纠正错误。小虾学习了~~

你的这个文件怎么不能下载了联系我http://home.xxsyzx.com/upfiles/scantools.tar 这个程序我想研究一下

可能被删了。。。